系统激活工具win7代码 微软SPP惨遭攻破!TSforge竟能实现Windows/Office全版本激活?

软件大小:

软件语言:

浏览人数:207人

软件类型:

授权方式:

用户评分:

更新时间:2025-09-17

软件分类:激活工具

运行环境:

- 激活工具

-

软件大小:

软件语言:

浏览人数:207人

软件类型:

授权方式:

用户评分:

更新时间:2025-09-17

软件分类:激活工具

运行环境:

微软 SPP 激活漏洞发现

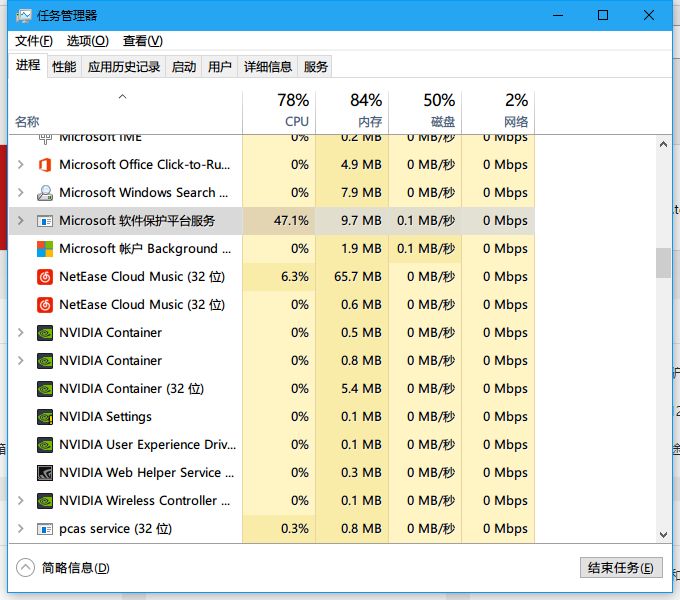

咱说说微软软件保护平台(SPP)这个事。2 月 14 日,技术团队发了个博文,说成功突破微软的 SPP。这可是操作系统的关键组件。边想它主要负责啥来着?哦对,保护管理软件许可证的。像 Windows 的合法性验证,杜绝未经授权的复制这些,都靠着它。

SPP 的核心地位在哪

SPP 可是近 20 年来微软的核心 DRM 系统。打从 Vista 早期开发,就是激活系统的主要途径。这些年虽说冒出来各种绕过 SPP 的小技巧,但是直接怼 SPP 本身漏洞利用的,还真是头一回见。你瞧瞧,这就能看得出它在系统里扛主角。

“CID 技巧”怎么搞

2023 年的时候,研究人员找到了个叫 “CID 技巧” 的法子。能跳过 SPP 验证这块。这 CID ,就是电话激活 Windows 时候用的数值。为啥用这个电话激活有用?这是因为电话激活不用联网。不管啥 Windows 版本,至少都有个电话激活的许可通道。研究人员呢通过去改内存里头 CID 验证的代码,居然能用全零 CID 激活 Windows,而且就算重启了服务系统激活工具win7代码,激活状态依旧存在。这说明了啥,说明 SPP 保存的激活数据一旦写进去,就不会再验证咯 。

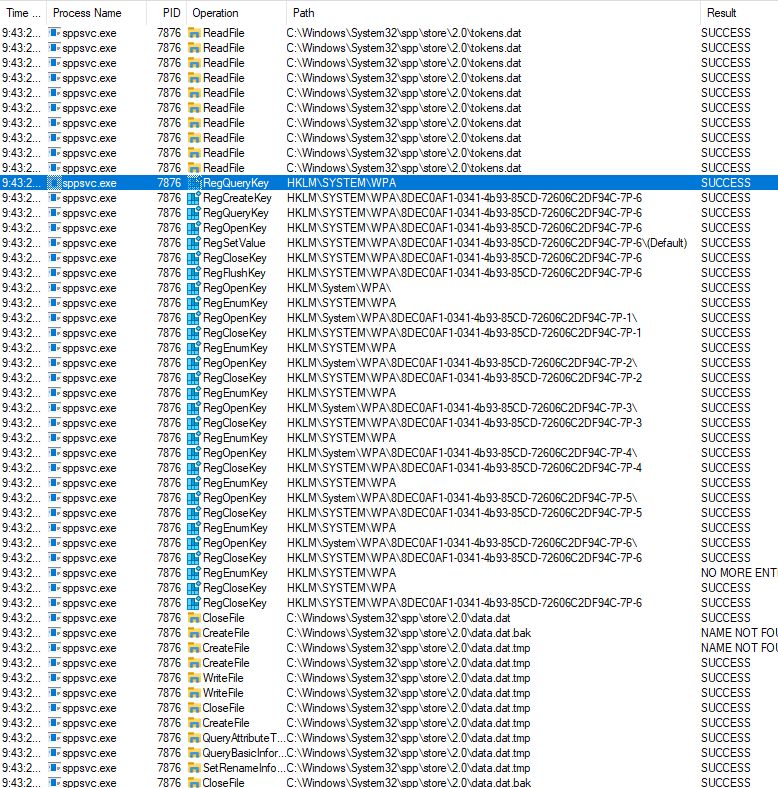

激活数据藏哪

研究人员好奇激活数据存哪儿了瞅瞅。后来发现原来是藏在“可信存储区”里头。这个区域的数据是以加密文件形式存着,还和 HKLM\\WPA 下面的加密注册表项关联着。在 8.1 和 10 里头,数据主要放在 C:\\spp\store\2.0\data.dat 和 C:\\\spp\store\2.0\.dat这俩旮旯。而 Windows 7 就有些特别,靠着 spsys.sys 驱动程序把数据写到 C:\\ 某个位置。想想这挺波折找这么个地儿可不容易

破解的各种门道

研究人员又琢磨起来。分析 Windows 8 早些版本,就像 Build7792 和 7850 的spsys.sys 驱动程序就找出路了。跳过那种加密调用步骤系统激活工具win7代码,就能直接把没加密的东西写进磁盘。结合研究来琢磨,找到加密、解密这些程序流程。一顿捣鼓改掉程序系统激活工具win7代码,就让它自己解密 data.dat 文件并且把改的内容接收了。之后,逆向工程还有模拟 RSA 解密这段,竟弄来了加密 AES 密钥的 RSA 私钥,这一下就把可信存储区数据给解密出来。最后还让通用 HWID 适配大多数机硬件,终于是能离线激活大多 Windows 版本喽 。这技术活不容易,得研究好多东西。这整出来不得了,为懂技术这群人提供了便利。虽不知道以后微软是啥态度咋应对,但这确实也让大家对微软 SPP 的保护能力重新思考看看。反正技术发展事变化快,咱慢慢瞧着就行。